验证PPP链路的方法有两种,即密码验证协议(PAP)和 质询握手认证协议(CHAP) .

从这两种认证协议来看,PAP的安全性较低,因为密码以明文形式发送,并且仅在初始链路建立时执行。

密码认证协议(PAP)—— PAP是PPP链接用于验证用户的密码验证协议。PAP认证要求呼叫设备输入用户名和密码。如果凭据与被叫设备的本地数据库或远程AAA数据库匹配,则允许访问,否则将被拒绝。

特色—— PAP的一些特点是:

- 密码以明文形式发送。

- 所有网络操作系统都支持PAP。

- 它使用双向握手协议。

- 它是非交互式的。

- PAP支持单向认证(单向)和双向认证(双向)。

配置——

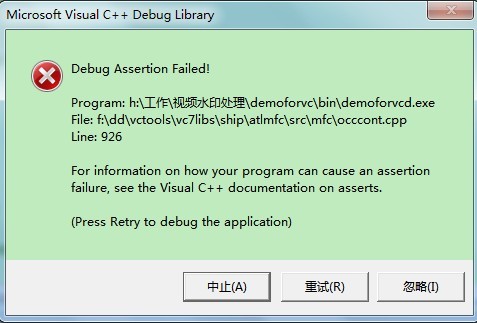

![图片[1]-密码认证协议(PAP)-yiteyi-C++库](https://www.yiteyi.com/wp-content/uploads/geeks/20200324/geeks_Untitled-Diagram-22.png)

有一个小的拓扑结构,其中有两个路由器,即R1和R2。R1在s0/0上的IP地址为10.1.1.1/30,R2在s0/0上的IP地址为10.1.1.2/30。

首先,我们将通过提供用户名和密码在R1上创建一个本地数据库:

R1(config)#username Router1 password GeeksforGeeks

在R2上配置本地数据库:

R2(config)#username Router2 password GeeksforGeeks

请记住,默认情况下,HDLC配置在Cisco路由器上,因此首先我们必须将封装更改为PPP并启用PAP。

R1(config)# int s0/0R1(config-if)#encapsulation pppR1(config-if)#ppp authentication pap R1(config-if)#ppp pap sent-username Router2 password GeeksforGeeks

在R2上启用PAP:

R2(config)# int s0/0R2(config-if)#encapsulation pppR2(config-if)#ppp authentication papR2(config-if)#ppp pap sent-username Router1 password GeeksforGeeks

这里,请注意用户名和密码区分大小写。此外,在路由器R1上,我们必须提供用户名和密码。

注—— 在单向身份验证的情况下,该命令也可用于想要进行身份验证的路由器(主叫路由器),即只有主叫路由器会进行身份验证。 如果双向身份验证正在运行,即客户端和远程设备都将相互进行身份验证,那么我们必须创建一个本地数据库,并在两个设备上使用此命令。

此外,如果我们想在CHAP失败时使用CHAP first和PAP作为备份,我们可以通过命令进行配置。

R1(config)#int s0/0 R2(config-if)#ppp authentication chap pap

另外,如果我们想要CHAP作为备份,那么使用命令。

R1(config)#int s0/0 R2(config-if)#ppp authentication pap chap

何时使用PAP—— PAP通常用于以下情况:

- 当应用程序不支持CHAP时。

- 需要发送纯文本密码以模拟在被叫设备(远程主机)上登录的情况。

- 当CHAP的不同供应商之间出现不兼容时。

CHAP比PAP的优势—— 其中一些优势是:

- CHAP比PAP更安全。

- CHAP可以定期提供身份验证,以识别访问PPP链路的用户是否相同。

- 在CHAP中,真实密码永远不会在链接上共享,而是计算并传输其哈希值。

PAP比CHAP的优势—— PAP与CHAP相比的唯一优势是,它受到所有网络操作系统供应商的支持,因此可以说,PAP用于不支持CHAP的地方。但如果支持CHAP,则建议使用CHAP,因为它更安全。

![关于”PostgreSQL错误:关系[表]不存在“问题的原因和解决方案-yiteyi-C++库](https://www.yiteyi.com/wp-content/themes/zibll/img/thumbnail.svg)